La junta de Andalucía edita un video de unos 3 minutos donde nos presenta de forma muy simpática algunos consejos sobre ciberseguridad. Os aconsejo que lo veais, esta aquí.

La junta de Andalucía edita un video de unos 3 minutos donde nos presenta de forma muy simpática algunos consejos sobre ciberseguridad. Os aconsejo que lo veais, esta aquí.

RDP en windows xp , windows server y windows 7 vulnerables, y agujeros última actualización windows 10

Os dejo enlace donde se dice que el RDP es vulnerable, conexión remota a nuestro PC, aconsejamos que utilicéis VPN previo a RDP si no hay mas remedio, podéis leer el artículo: https://noticiasseguridad.com/vulnerabilidades/vulnerabilidad-critica-en-servicios-de-escritorio-remoto-de-microsoft-actualice-ahora/ así que si tienes windows 7, server o windows xp parchea/actualiza según aparece en este artículo . Desde seguridad se están pasando escaneo para ver las vulnerabilidades de vuestros equipos, ya se ha detectado bastantes. Os llegará correo de incidente de seguridad si se detecta algo. Por otra parte avisamos de otro artículo donde dice que la última actualización de windows 10, la de mayo que fué global, tiene agujeros de seguridad: https://computerhoy.com/noticias/tecnologia/windows-10-llena-agujeros-seguridad-429769 así que de momento no actualizar a la última, esperar un poco. Con Respecto al RDP esto es lo que estamos enviando en las incidencias de seguridad como ayuda:

Hemos detectado que su sistema operativo Windows no está actualizado y que tiene habilitado el servicio de escritorio remoto de Windows. En concreto le falta el parche para la vulnerabilidad CVE-2019-0708, este permite a un atacante no autenticado realizar la ejecución de código remotamente con los privilegios más elevados del sistema, con lo que podría tomar de manera efectiva el control total del mismo y causar afectaciones, como robo de información y otros daños Debe actualizar URGENTEMENTE su Windows ejecutando la opción de actualización del mismo (panel de control/Windows update). Así mismo le recomendamos que programe las actualizaciones para que se produzcan de forma automática. Si su equipo es un Windows que ya no reciben soporte estándar (XP, Server 2003 y Vista) y del que NO SE RECOMIENDA su uso, Microsoft ha publicado el siguientes parches de seguridad que puede descargar y ejecutar desde https://support.microsoft.com/es-es/help/4500705/customer-guidance-for-cve-2019-0708 A continuación pase el antivirus a su equipo por si le hubieran descargado un virus a su equipo, al permitir dicha vulnerabilidad el poder subir y ejecutar archivos en su equipo. Es muy recomendable limitar las IP's que pueden conectarse a su equipo y no estar expuestos a ataques. Para ello debe indicar al cortafuegos de Windows que solo permita conexiones al puerto 3389 a las IP's de los equipos a los que autorice su conexión. Los pasos serían: 1. Abrir el programa Windows Firewall with Advanced Security o en castellano Firewall de Windows con seguridad avanzada. 2. Entramos en reglas de entrada y localizamos el acceso a escritorio remoto entre el inmenso número de entradas. Para ayudarnos un poco ordenamos por Puerto local (pulsamos un clic sobre el título de dicha columna) y localizamos el 3389, que es el que usa el RDP. 3. Veremos que hay una regla RDP para TCP y otra para UDP. 4. Hemos de incluir las IP autorizadas. Para ello primero hacemos doble click sobre una de las reglas y en la pantalla que aparece seleccionamos la pestaña Ámbito. Incluimos la/s IP/s autorizadas en Dirección IP remota y aceptamos. Luego hacemos lo mismo con la otra regla, de manera que el acceso a RDP esté limitado a las IPs seleccionadas tanto por el puerto TCP como por el UDP. 5. Finalmente pulsamos el botón Aceptar y cerramos el cortafuegos. Si precisa hacer conexiones desde fuera de la UGR, como no siempre se conectará con una misma IP, la solución es hacer las conexiones al escritorio remoto a través de VPN (https://csirc.ugr.es/informatica/RedUGR/VPN/ConfVPNSSL/), entonces le debe indicar a su cortafuegos que permita conexiones al rango de IP's 172.20.240.0/20 al puerto 3389 que son las que se le asignará a su equipo cuando se conecte a la VPN de la UGR. Cuando realice dicha actualización nos lo indica por email para que verifiquemos que ya no es vulnerable. Para más información puede consultar: https://www.osi.es/es/actualidad/avisos/2019/05/detectada-nueva-vulnerabilidad-en-remote-desktop-services-de-windows https://www.incibe.es/protege-tu-empresa/avisos-seguridad/vulnerabilidad-el-escritorio-remoto-windows-versiones-antiguas https://www.incibe-cert.es/en/early-warning/vulnerabilities/cve-2019-0708 https://tutoriales.cect.org/limitar-el-acceso-por-remote-desktop-a-una-maquina-windows/

CCN aconseja que los password sean más largos

Ahora que se ha demostrado que el segundo factor de autenticación es lo más aconsejable a la vulnerabilidad de los sistemas protegidos sólo con clave, el CCN ha sacado una nueva versión de su anexo V de la guía 821 en lo relativo a normativa de seguridad donde nos explica como hacer claves/contraseñas más robustas. Cito a continuación el párrafo donde nos aconseja que las claves sean más largas para que el tiempo de descifrado, en casos de ataques de fuerza bruta, no tengan el efecto deseado por los ‘malos’:

Ahora que se ha demostrado que el segundo factor de autenticación es lo más aconsejable a la vulnerabilidad de los sistemas protegidos sólo con clave, el CCN ha sacado una nueva versión de su anexo V de la guía 821 en lo relativo a normativa de seguridad donde nos explica como hacer claves/contraseñas más robustas. Cito a continuación el párrafo donde nos aconseja que las claves sean más largas para que el tiempo de descifrado, en casos de ataques de fuerza bruta, no tengan el efecto deseado por los ‘malos’:

«Utilizar la concatenación de varias palabras para construir contraseñas largas(passphrases) cuya deducción, automática o no, no sea simple. Por ejemplo:“elefanteneumáticocarpeta”, incluso contemplando la presencia de espacios en blanco. Por ejemplo: “cocina televisor ventana”. También pueden utilizarse frases cortas sin sentido, tales como “blue pigs do not piss”, “los tontos huelen amarillo”, “los de aquí son cortos de nariz”, “azulín, azulado, esta contraseña me la he inventado”. »

Si deseas verificar la fortaleza de alguna clave Kaspersky tiene una herramienta donde puedes ver cuanto tiempo tardan en averiguarla con las herramientas de actuales de hacking, https://password.kaspersky.com/es/

Como consejo general cambia las contraseñas de vez en cuando.

Y por último si quereis ver si os han pirateado la cuenta leer este artículo de la revista computer hoy.

Como abrir o cerrar un puerto en el firewall de windows 10

Artítulo obtenido de REDES@ZONE

El cortafuegos, o firewall, de un sistema operativo es una de las aplicaciones de seguridad más esenciales que podemos tener en un ordenador. Esta aplicación se encarga de controlar el acceso a Internet de todas las aplicaciones del equipo y decide si la aplicación puede conectarse o no, y a través de qué puertos puede comunicarse a través de Internet. Si queremos usar aplicaciones de descarga (como torrent) sin problemas, o jugar online, una de las configuraciones esenciales es configurar correctamente nuestro firewall, y esto es lo que os vamos a enseñar en este artículo.

Muchas de las suites de seguridad profesionales que podemos encontrar en Internet, como ESET, Kaspersky o Bitdefender, entre otras muchas, cuentan con un completo firewall integrado que trabaja a la vez con el antivirus para proteger al usuario. Sin embargo, Windows también cuenta con su propio Firewall desde Windows XP, una herramienta de seguridad esencial que nos permite elegir cómo queremos que las aplicaciones se conecten a Internet. Este cortafuegos ha ganado, además, una gran popularidad desde la llegada de Windows 10, ya que funciona a la perfección junto con Windows Defender, el nuevo antivirus gratuito de Microsoft incluido de base en Windows 10 y que en poco tiempo se ha convertido en uno de los mejores (por no decir el mejor) en el que podemos confiar.

Normalmente el firewall de Windows no suele darnos problemas y suele saber bien qué aplicaciones permitir y cuáles bloquear. Sin embargo, si queremos que nuestra red funcione a la perfección y estar lo más seguros posible, podemos configurar su comportamiento, sobre todo para elegir los puertos a través de los cuales queremos que las aplicaciones se conecten a Internet, impidiendo que puedan comunicarse a través de los demás.

A continuación, os vamos a explicar paso a paso cómo configurar el Firewall de Windows 10 para que una aplicación de descargas (como Transmission o uTorrent), o un juego online (como Call of Duty o Fortnite) puedan conectarse a Internet a través de los puertos usados.

Antes de continuar, os recomendamos utilizar el siguiente test de puertos abiertos para comprobar que los puertos están abiertos en nuestro router, ya que si están cerrados en él de poco sirve abrirlos en el firewall de Windows. De tenerlos cerrados, antes de entrar en la configuración del cortafuegos en PC tendremos que empezar por abrirlos en nuestro propio router.

Cómo abrir los puertos en el firewall de Windows 10 (o de cualquier versión anterior)

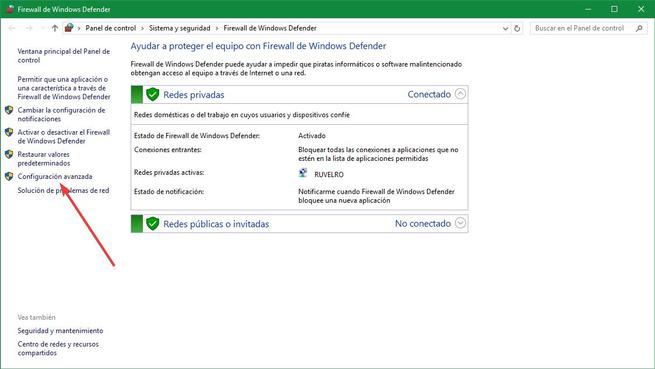

Para abrir los puertos en este firewall, lo primero que haremos será entrar en la configuración principal del mismo. Para ello escribiremos “firewall de windows” en Cortana en nuestro Windows 10 (o llegamos a él desde el Panel de Control si usamos una versión anterior de Windows) y podremos ver la ventana de resumen de estado de este cortafuegos.

Pulsaremos sobre la opción “configuración avanzada” que aparece en el menú de la izquierda para llegar a las opciones de seguridad avanzadas.

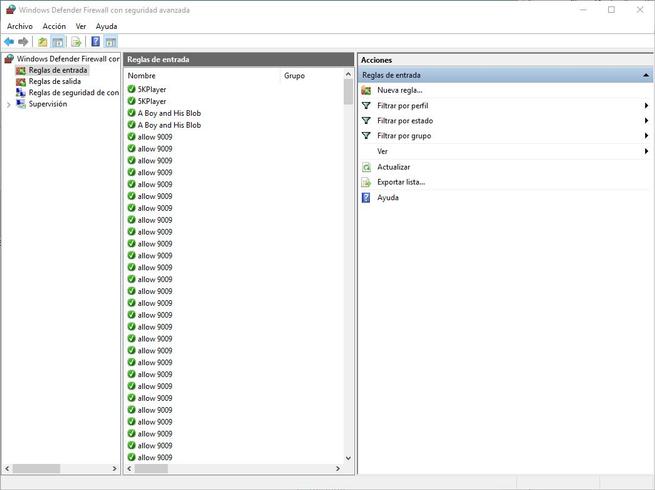

En la nueva ventana de configuración avanzada de seguridad podremos ver tres columnas. En la columna de la izquierda veremos un resumen con los tipos de reglas que podemos tener, en la parte central las reglas ya creadas y en la parte derecha las acciones que podemos hacer con estas reglas.

Por un lado, tenemos las reglas de salida, es decir, las reglas que indican cómo pueden conectarse las aplicaciones al exterior, y por otro lado las reglas de entrada, reglas que definen de dónde pueden recibir conexiones de fuera las aplicaciones.

Lo ideal para tener la máxima seguridad sería crear dos reglas, una de entrada y otra de salida, bloqueando todo el tráfico que no esté definido en dichas reglas. Para ello, empezaremos creando una “regla de entrada”. Seleccionamos esta categoría en la parte izquierda y crearemos una nueva regla.

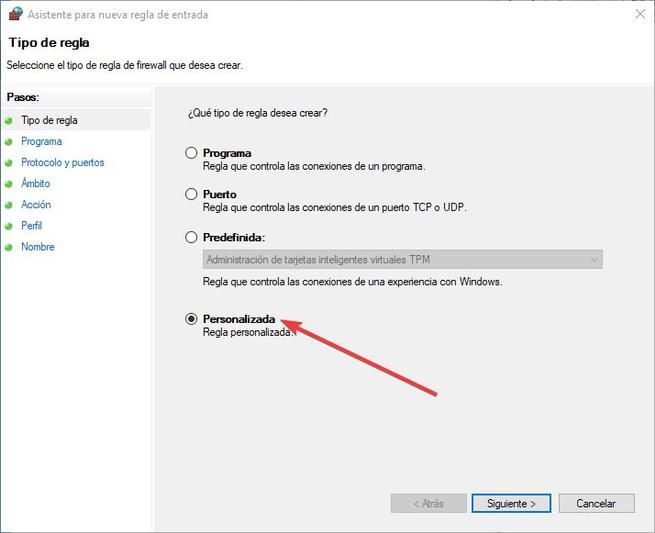

En la primera ventana que nos aparecerá seleccionaremos la opción “Personalizada” para poder crear una regla concreta por aplicación y puerto.

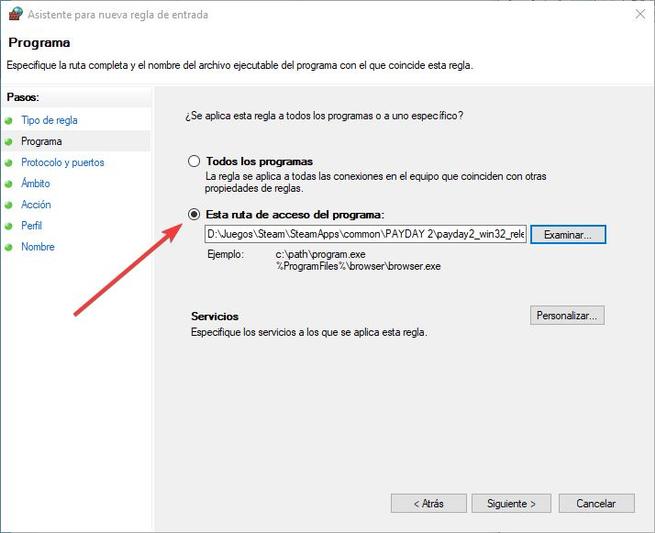

Continuamos en este asistente y lo siguiente que tendremos que hacer será elegir la ruta del programa al que queremos definir el acceso a Internet. En nuestro caso, por ejemplo, vamos a usar un juego de Steam.

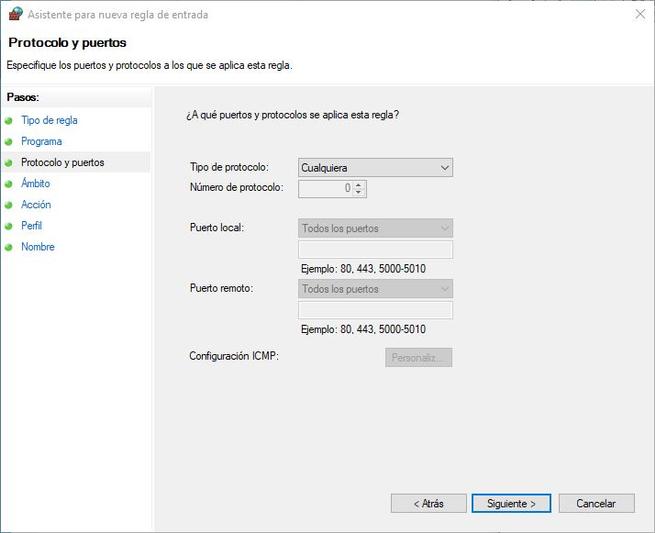

En el siguiente paso elegiremos los puertos a través de los cuales la aplicación seleccionada puede recibir tráfico de Internet. Para ello elegiremos el tipo de puerto (los más comunes serán TCP y UDP), así como el puerto remoto y el puerto local al que queremos dar acceso. Salvo en configuraciones concretas o si tenemos reenvíos de puertos en nuestro router, los puertos locales y remotos serán los mismos.

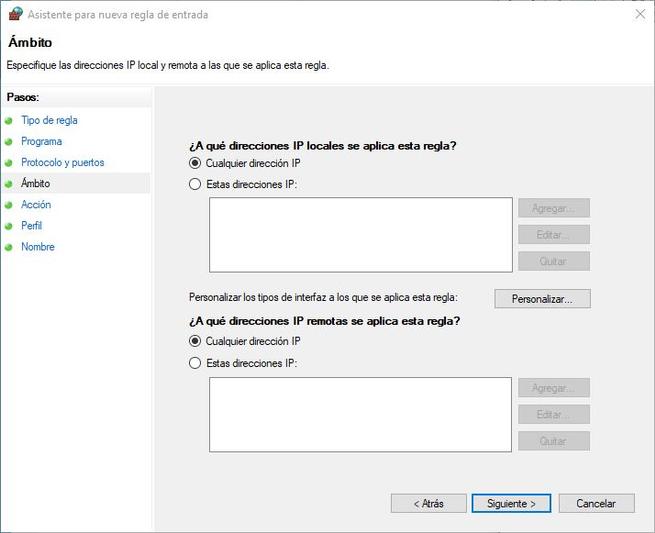

En el siguiente paso vamos a poder elegir las direcciones IP, locales y remotas, a las que se podrá conectar la aplicación. Si sabemos la IP del servidor podemos introducirla aquí para que solo dicha IP pueda conectarse con la aplicación. Esto es ya bastante concreto, por lo que, salvo en casos concretos, podemos dejar que cualquier IP pueda enviar tráfico para no tener problemas.

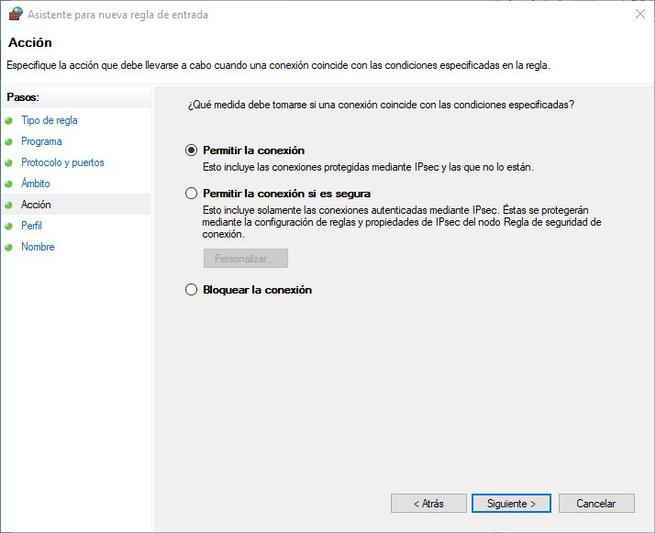

En el siguiente punto vamos a elegir si queremos que dicha regla sea para permitir el tráfico o para denegar ese tráfico concreto, permitiendo lo demás. En nuestro caso es para permitir dicho tráfico, por lo que elegimos dicha opción y continuamos.

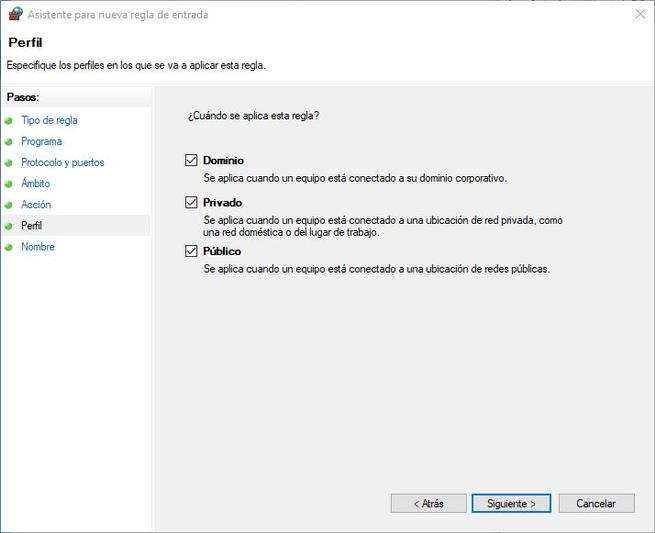

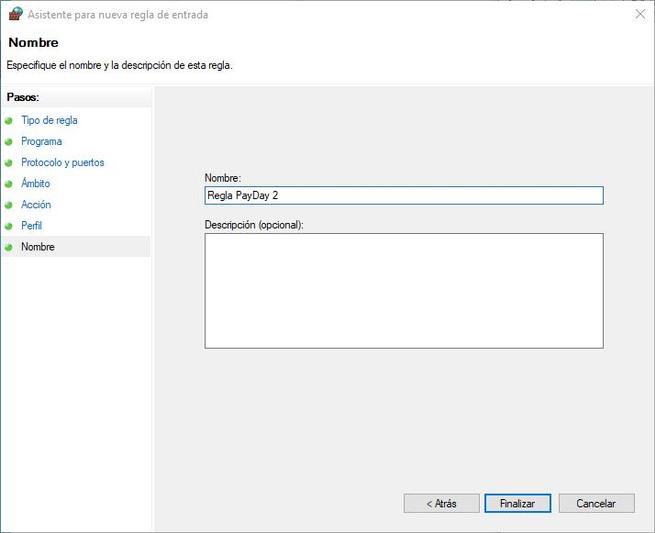

Los dos pasos siguientes son muy simples. Lo único que debemos hacer es especificar si queremos que la regla se aplique en redes públicas, privadas o dentro de un dominio (dejaremos marcadas las 3 casillas) y daremos un nombre para identificar la red.

Ya tendremos la regla de entrada (el tráfico de fuera que puede llegar a la aplicación) creada. Como la aplicación como tal también debe conectarse con el exterior, en el siguiente paso vamos a crear una regla de salida. Seleccionamos el apartado de “reglas de salida” y seguiremos los mismos pasos que en el punto anterior, pero teniendo en cuenta los puertos y las IPs de salida, es decir, puertos a través de los cuales la aplicación puede salir a Internet.

Una vez creadas y guardadas las dos reglas ya podemos empezar a usar nuestra aplicación o juego para ver cómo puede conectarse a Internet sin problemas en función de las reglas que hayamos creado.

En caso de experimentar algún tipo de problema en la conexión de la aplicación (o de otras) y sospechar que puede ser por un problema de compatibilidad con las reglas que acabamos de crear, desde la lista de reglas del Firewall de Windows podemos deshabilitar la regla, desde las opciones que aparecen al pulsar sobre ella con el botón derecho, para comprobar si realmente el problema es de ella, en cuyo caso habría que afinar, seguramente, el tema de puertos.

Otras formas más sencillas de crear reglas en el Firewall de Windows

Aunque funciona bien, el Firewall de Windows no es precisamente uno de los programas más intuitivos y sencillos del sistema operativo, es una herramienta de seguridad bastante compleja que incluso puede dar miedo a algunos usuarios sin muchos conocimientos.

Por suerte, algunos desarrolladores han creado diferentes aplicaciones que nos permiten configurar fácilmente el propio cortafuegos de Windows, aplicaciones mucho más intuitivas desde las que crear y administrar las reglas que queramos.

Una de estas aplicaciones es Windows Firewall Control (comprada hace unos meses por Malwarebytes) o Simplewall, una aplicación de código abierto que nos permite configurar reglas en el cortafuegos de Windows de la forma más rápida y sencilla posible.

¿Sueles crear a menudo reglas en el Firewall de Windows para controlar las conexiones de las aplicaciones?

Seguridad en Microsoft Windows 10 y Windows 10 Enterprise

| Publicado por el CCN: jueves, 18 octubre 2018

El CCN-CERT ha publicado las Guías CCN-STIC 599A 18. Implementación de seguridad sobre Microsoft Windows 10 Enterprise LTSB (Cliente miembro de dominio) y CCN-STIC 599B 18. Implementación de seguridad sobre Microsoft Windows 10 Enterprise LTSB (Cliente independiente). En ambos casos se ha subido el cuerpo de la guía en la parte pública del portal, así como su anexo adaptable al Esquema Nacional de Seguridad (ENS) y otro apartado, en la sección privada del portal, destinado a las redes clasificadas. El objetivo de ambas guías es proporcionar los procedimientos para implementar y garantizar la seguridad para una instalación del sistema “Microsoft Windows 10 en sus versiones “Enterprise” con sus opciones de mantenimiento “CB”, “CBB” o “LTSB” y “Professional”, actuando en la Guía 599A 18 como cliente miembro de un dominio y en el caso de la Guía 599B 18 como cliente independiente. Ambos documentos incluyen operaciones básicas de administración para la aplicación de las versiones, así como una serie de recomendaciones para su uso y un paso a paso para implantar las configuraciones de seguridad en clientes Microsoft Windows 10 Enterprise LTSB miembros de un dominio y cliente independiente, respectivamente. Las guías también contienen una sección con versiones y opciones de mantenimiento y licencias en MS Windows 10, nuevas funcionalidades y componentes en MS Windows 10, otro aparatado de funcionalidades adicionales de seguridad en la versión de MS Windows 10 Enterprise, novedades Windows 10 versión 1607, 1703 y 1709. Acceso a la Guía CCN-STIC-599B18 Seguridad en Windows 10 Enterprise LTSB (cliente independiente) Acceso a la Guía CCN-STIC-599A18 Seguridad en Windows 10 Enterprise LTSB (cliente miembro de dominio) CCN-CERT (18/10/2018) |