Hay veces que necesitamos ocultar datos dentro de un documento pdf para evitar miradas indiscretas o simplemente para cumplimiento de la Ley de Protección de Datos y Garantías Digitales. Por ello desde Seguridad Informática hemos encontrado dos aplicaciones gratuitas que pueden sernos utiles, y que una vez instaladas en un sistema con Windows, no sube nada a internet para evitar perdida de información critica sin darnos cuenta. Estas herramientas son PDF24 y UPDF. En el siguiente documento hay un pequeño manual de como proceder.

Como defendernos ante un phishing (4)

Comprobar la fortaleza de una contraseña es clave para proteger nuestras cuentas. Aquí hay varias formas de hacerlo:

🔹 Método 1: Usar un verificador de contraseñas

Existen herramientas confiables que analizan la seguridad de una clave:

- Bitwarden Password Strength Tester

- Kaspersky Password Checker

- Have I Been Pwned (Pwned Passwords) → Verifica si ha sido filtrada

⚠ Evita ingresar contraseñas reales en sitios desconocidos para evitar riesgos de seguridad.

🔹 Método 2: Revisar manualmente su seguridad

Una contraseña segura debe cumplir estos requisitos:

✅ Mínimo 12-16 caracteres (mejor si tiene más de 20).

✅ Usar combinaciones de:

- Letras mayúsculas y minúsculas

- Números

- Símbolos especiales (

@, #, $, %)

✅ No usar información personal (nombre, fecha de nacimiento, etc.).

✅ Evitar palabras comunes o patrones (123456,password,qwerty).

Ejemplo de contraseña segura:

🔒 G$9mX&b7pQ@z1vK!

🔹 Método 3: Usar un gestor de contraseñas

Aplicaciones como Bitwarden, 1Password o LastPass pueden:

- Crear y almacenar contraseñas seguras automáticamente.

- Recordarlas para que no necesites escribirlas manualmente.

📌 Extra: Activa la autenticación en dos pasos (2FA) siempre que sea posible para mayor seguridad.

Algunas claves para hablar del cifrado de información confidencial.

- Introducción: ¿Que es el cifrado de datos?

Una explicación sencilla podría ser:

Cifrado de datos es un proceso que convierte la información legible en un formato que solo puede ser leído por alguien que tenga la clave para descifrarla. Es como poner un candado digital a la información.

Ejemplo: Imagina que tienes una carta con información confidencial. Si la pones en un sobre cerrado con llave, solo la persona con la llave podrá leerla. El cifrado funciona de la misma manera para los datos digitales.

¿Por qué es importante?

Protección de la información confidencial: Cuando los datos viajan a través de internet o se almacenan en dispositivos móviles, pueden ser vulnerables si no están cifrados. El cifrado asegura que, aunque alguien logre robar el dispositivo o interceptar los datos, no podrá acceder a la información sin la clave.

Cumplimiento de normativas: El cifrado es esencial para cumplir con leyes de protección de datos como el RGPD (Reglamento General de Protección de Datos), que exige que se protejan adecuadamente los datos personales.

Seguridad adicional: Incluso si un dispositivo se pierde o es robado (por ejemplo, un pendrive), los datos estarán inaccesibles sin la clave de cifrado.

- Cómo funciona el cifrado

Cuando ciframos un archivo o dispositivo, estamos tomando esa información y transformándola mediante un algoritmo matemático en un formato ilegible.

Solo con la clave de descifrado (que es la llave digital) se puede devolver esa información a su formato original.

Ejemplo:

Si cifras un archivo con el nombre Contratos_confidenciales.pdf, el archivo cifrado puede verse como algo así: f24a0x6y92ab23##. A simple vista no se entiende nada, pero si tienes la clave, puedes convertirlo de nuevo en el archivo original.

Cifrado en diferentes dispositivos:

En un pendrive: Todo lo que pongas en un pendrive cifrado está protegido. Si alguien encuentra o roba el pendrive, no podrá ver su contenido a menos que tenga la clave de acceso.

- Cifrado en un pendrive.

¿Cómo se puede cifrar un pendrive?

He de explicar que es un proceso sencillo y accesible para todos:

- Elegir una herramienta de cifrado:

Hay varias herramientas gratuitas y de pago para cifrar un pendrive. Algunas de las más comunes y fáciles de usar son:

BitLocker (para Windows): Es una herramienta integrada que permite cifrar un disco o unidad externa como un pendrive.

VeraCrypt: Es una herramienta gratuita y de código abierto que permite cifrar unidades externas de forma muy segura.

FileVault (para Mac): Cifra el contenido de las unidades externas.

- Pasos para cifrar un pendrive (ejemplo con VeraCrypt):

- Descargar e instalar VeraCrypt.

- Insertar el pendrive en el ordenador.

- Abrir VeraCrypt y crear un contenedor cifrado.

- Seleccionar el pendrive como destino y establecer una contraseña segura.

- Seleccionar el tipo de cifrado (generalmente, la opción predeterminada es suficiente).

- Montar el contenedor cifrado en tu sistema, lo que lo hace accesible solo si introduces la contraseña.

Consejo adicional: La contraseña debe ser fuerte (al menos 12 caracteres, combinando mayúsculas, minúsculas, números y símbolos).

- Verificación:

Después de cifrar el pendrive, si alguien intenta acceder a los archivos, pedirá la contraseña. Sin ella, no podrán ver los datos.

Precauciones al usar el cifrado:

- No olvidar la contraseña: Si se olvida la clave de cifrado, los datos no podrán recuperarse. Es recomendable guardarla en un lugar seguro.

- Uso de cifrado completo: Asegurarse de que todo el contenido del pendrive está cifrado, no solo algunos archivos.

- Beneficios de cifrar dispositivos personales y corporativos

- Seguridad de la información: Cifrar dispositivos personales o de trabajo asegura que, aunque el dispositivo sea perdido o robado, nadie podrá acceder a la información.

- Cumplimiento legal: El cifrado ayuda a cumplir con las leyes de protección de datos como el RGPD, que exige tomar medidas para proteger la información personal de los usuarios.

- Tranquilidad y confianza: Al usar cifrado, los funcionarios también transmiten confianza a los estudiantes, empleados y colaboradores sobre la protección de su información personal y académica.

- Conclusión

- El cifrado es sencillo, pero poderoso: Es una herramienta esencial para proteger la información en dispositivos portátiles como pendrives, y garantiza que la información está segura tanto en caso de robo como de perdida.

- Implementación práctica: Animar a todos a implementar el cifrado en todos sus dispositivos que contengan información sensible y a mantener buenas prácticas de gestión de contraseñas.

- Reforzar la importancia de la ciberseguridad: Recuerda que el cifrado es solo una parte de un sistema de seguridad integral, pero es fundamental para asegurar la confidencialidad y la integridad de los datos.

Jornadas de recepción de estudiantes 2024/2025.

Los días 25 y 26 de septiembre tendrán lugar las Jornadas de Recepción de Estudiantes del curso 2024/2025, en los Paseíllos Universitarios, como se viene haciendo desde hace más de treinta años.

Los días 25 y 26 de septiembre tendrán lugar las Jornadas de Recepción de Estudiantes del curso 2024/2025, en los Paseíllos Universitarios, como se viene haciendo desde hace más de treinta años.

Estaremos tanto en el stand del Vicerrectorado de Transformación Digital , donde estará el CSIRC (Servicios de Informática), stand número 16, y el stand de la Oficina de Protección de Datos/Seguridad de la Información, stand número 22. Puedes pasarte por este último y te daremos algún recuerdo participando en un concurso de preguntas sobre la UGR, y seguro que aprendes algo sobre ciberseguridad con el carrusel de información útil que hemos preparado.

Os recordamos que os podéis descargar esta guía para utilizar el los teléfonos móviles https://digibug.ugr.es/bitstream/handle/10481/82379/guia%20interactiva.pdf?sequence=1&isAllowed=y

Para ver la noticia completa que ha preparado el Vicerrectorado de Estudiantes puedes pinchar en https://ve.ugr.es/informacion/presentacion/jornadas-recepcion-estudiantes

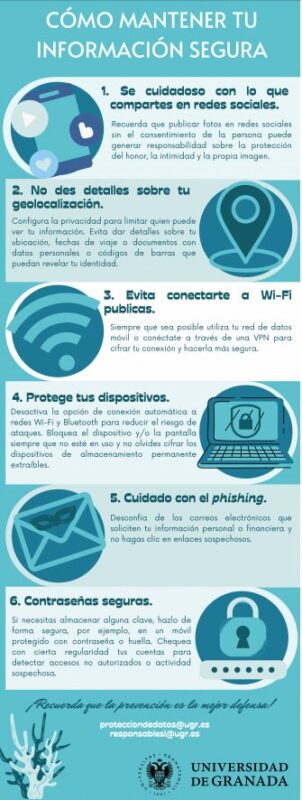

[INFOGRAFÍA] Protección de datos en vacaciones: cómo mantener tu información segura.

Las vacaciones son una época para relajarse y desconectar de las preocupaciones diarias. Sin embargo, en un mundo digitalizado es importante no bajar la guardia en lo que respecta la protección de datos y la seguridad de la información. Por esa razón, la Oficina de Protección de Datos junto con el Responsable de Seguridad de la Información presentan en forma de infografía las indicaciones básicas de como evitar situaciones de riesgo para la protección de datos personales en vacaciones:

- 1

- 2

- 3

- …

- 12

- Página siguiente »