| Publicado el: jueves, 25 julio 2019

El CCN-CERT del Centro Criptológico Nacional ha publicado en la parte pública de su portal web dos nuevas guías sobre configuración segura de dispositivos Samsung Galaxy S9 con Android 8 (Guía CCN-STIC-1604) y Samsung Galaxy S10 con Android 9 (Guía CCN-STIC-1606). Concretamente, el objetivo de estos documentos es que los usuarios que dispongan de estos dispositivos como herramienta de trabajo dentro de una organización puedan configurarlos de forma segura. Dichas guías han sido elaboradas pensando principalmente en el equipo de administradores de dispositivos móviles de la organización que realiza el despliegue. Entre las indicaciones que se ofrecen se encuentra el despliegue del dispositivo, la configuración recomendada y la gestión de contraseñas, aplicaciones y datos. Esta configuración recomendada, elaborada por Samsung en colaboración con el Centro Criptológico Nacional (CCN), permite que la solución cumpla los requisitos del marco de seguridad detallados en ambas guías, permitiendo a los administradores gestionar y paliar los riesgos de forma óptima para el despliegue de sistemas con los requisitos del Esquema Nacional de Seguridad (ENS) en su Nivel Alto. CCN-CERT (25/07/2019) |

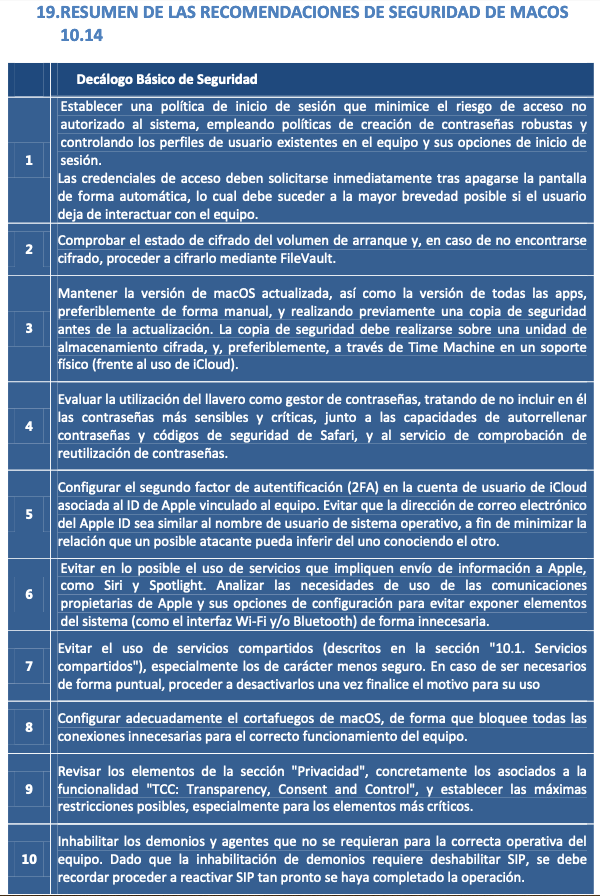

Publicada la Guía práctica de seguridad de macOS 10.14 Mojave

|

Publicado el:

|

Para seguir con la noticia puede hacer aquí.

Informe para realizar evaluación de impacto en protección de datos.

La AEPD publica un modelo de informe para ayudar a las Administraciones Públicas a realizar evaluaciones impacto en la protección de datosPublicado el:

La Agencia Española de Protección de Datos (AEPD) ha publicado un modelo de informe de Evaluación de Impacto en la Protección de Datos (EIPD) dirigido a Administraciones Públicas con el fin de facilitar la realización de estas evaluaciones y desarrollado a partir de la Guía práctica para las Evaluaciones de Impacto en la Protección de Datos, publicada por la AEPD. El modelo ha sido elaborado en colaboración con el Ministerio de Trabajo, Migraciones y Seguridad Social y el Centro de Seguridad de la Información de la Gerencia de Informática de la Seguridad Social. Entre las obligaciones que el Reglamento General de Protección de Datos (RGPD) impone a los responsables del tratamiento se encuentra la necesidad de evaluar el impacto de las actividades de tratamiento en la protección de datos cuando resulte probable que dicho tratamiento pueda entrañar un alto riesgo para los derechos y libertades de las personas. El modelo recopila todos los aspectos que deben ser tenidos en cuenta para elaborar un informe de evaluación de impacto, entre los que se encuentra la descripción del tratamiento, la base jurídica que lo justifica, los análisis del tratamiento, de la obligación de realizar una EIPD o de cumplimiento, así como las medidas para la reducción del riesgo, un plan de acción y un apartado de conclusiones y recomendaciones. Si bien este modelo no va dirigido a responsables que efectúen tratamientos de datos de bajo riesgo, en aquellos casos en que no sea obligatorio hacer una evaluación de impacto puede valorarse la posibilidad de llevar a cabo este análisis con otros fines, como estudiar en profundidad un tratamiento; mejorar la gestión global de los procesos de una organización; generar conocimiento y cultura de protección de datos, o hacer un ejercicio de responsabilidad proactiva. |

Ciberconsejos del CCN

El CCN promueve la concienciación y formación en ciberseguridad mediante la publicación de “Ciberconsejos”Publicado el:

|

Ya es posible descifrar GandCrab 5.2 – Rasomware

| Publicado el: miércoles, 26 junio 2019 por CCN

En un trabajo en conjunto entre la Europol, el FBI y Bitdefender, ha sido posible la recuperación de las claves de cifrado que empleaba el ransomware GandCrab 5.2 antes del cierre de los servidores empleados por los criminales tras este malware. Anteriormente, Bitdefender ya había lanzado herramientas para el descifrado de versiones anteriores de GandCrab, pero la versión 5.2 se seguía resistiendo hasta este momento. La recuperación de las claves ha llegado justo a tiempo antes del cierre del servicio. Ya a principios de mes el grupo tras GandCrab anunciaba en los foros de habla rusa exploit.in que cerrarían a finales de mes tras haber logrado 2000 millones de dólares a un ritmo de 150 millones al año, habiendo blanqueado ya todo el dinero. La nueva herramienta lanzada por Bitdefender permite el descifrado tanto de esta versión como de otras anteriormente lanzadas de GandCrab. Además de poder descargarse gratuitamente desde la web de Bitdefender, es posible encontrarla en No More Ransom, un proyecto que recopila herramientas de descifrado de este y otros ransomware. El punto y final a GandCrab supone el cierre de uno de los ransomware más difundidos y que más víctimas ha tenido, aunque aún quedan muchas otras amenazas como GandCrab que siguen sin poder descifrarse. Las ganancias obtenidas por este grupo sólo son una evidencia más de que el ransomware ha llegado para quedarse, y la importancia de tener una buena política de seguridad para estar preparados. Más información: Una al Día |