| Publicado el: lunes, 04 marzo 2019

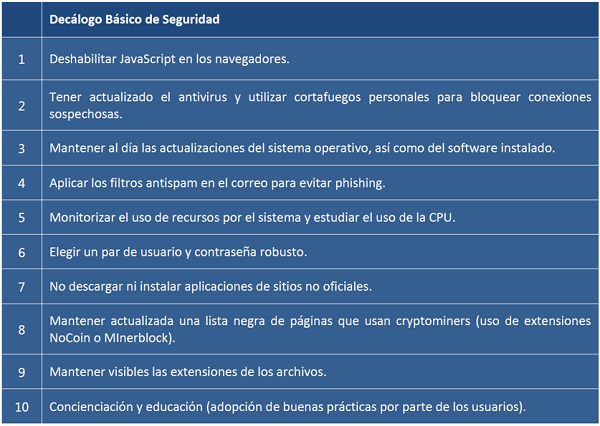

El CCN-CERT ha publicado en su página web el informe ‘CCN-CERT BP/12. Cryptojacking’, un tipo de amenaza que consiste en el uso ilegítimo de un dispositivo electrónico ajeno para obtener criptomonedas. El objetivo de este nuevo informe es servir de orientación y guía para el usuario a través de una serie de recomendaciones y buenas prácticas para evitar ciberataques por parte de cryptominers1 ………………. A modo de resumen, el documento finaliza con un decálogo de recomendaciones en el que se recogen las principales medidas que se aconsejan que adopte el usuario.

CCN-CERT (04/03/2019) Para ver el comunicado completo pinche aquí. |

Identificado un troyano que cambia con facilidad y emplea la extensión .doc

El CCN no envía esta noticia que creo que debeis saber:

El CCN no envía esta noticia que creo que debeis saber:

| Publicado el: martes, 26 febrero 2019

La empresa de ciberseguridad GreatHorn identificó el pasado miércoles una serie de ataques de malware que cambian rápidamente. Concretamente, estos troyanos se hacen pasar por facturas. Su sofisticación reside, según esta compañía, “en la falta de consistencia de un ataque volumétrico típico, lo cual hace que sea más complicado para las herramientas de seguridad identificarlos y bloquearlos”. El ataque consiste en el envío de un enlace que descarga automáticamente una plantilla de Word usando la extensión .doc. Este documento es el que contiene el troyano. A diferencia de muchos ataques que usan un único patrón con ligeras modificaciones, este ataque modifica el asunto del correo (aunque generalmente empleando siempre la palabra ‘recibo’ o ‘factura’), el contenido, las direcciones y los destinos URL. Hasta el momento, se sabe que estas infecciones vía phishing se envían a empleados de empresas, suplantando la identidad de algún compañero de trabajo, pero usando un correo externo. GreatHorn (21/02/2019) |

El Centro Criptológico Nacional advierte sobre la fragmentación de Android

Hoy os hago llegar un artículo que me parece interesante para todos los que teneis Android y que nos habla sobre la necesidad de actualiar el sistema operativo a las últimas versiones por seguridad. Aqui os dejo el enlace .

STOP Rasonware

Os dejo copia de la página “una al día” donde nos hablan de Rasonware.

27/01/19

‘STOP Ransomware’ aumenta el número de víctimas en los últimos meses

Desde el mes de diciembre han aparecido múltiples variantes del ransomware conocido como ‘STOP ransomware’ que han infectado miles de usuarios.

Durante el mes de diciembre y en lo que llevamos de enero, se han distribuido hasta 17 variantes de este ransomware. Todas ellas han sido distribuidas a través de sitios de descarga de cracks y software pirata como KMSPico, Cubase y Photoshop, entre otros.

Las variantes distribuidas durante esta campaña de ransomware no incluyen cambios importantes en su código, tan solo cambia la extensión utilizada para renombrar los ficheros cifrados. Las extensiones de las muestras conocidas hasta la fecha son: .djvu, .djvuu, .udjvu, .djvuq, .uudjvu, .djvus, .djvur, .djvut, .djvup, .djuvq, .pdff, .tro, .tfude, .tfudeq, .tfudet, .rumba y .adobe.

En el apartado técnico, este ransomware utiliza Salsa20 como algoritmo de cifrado y una clave de 256 bits diferente para cada archivo. Para generar la clave de cifrado por cada fichero, usa una clave maestra que se obtiene realizando una petición al servidor de control, sin embargo, en caso de no poder realizar la conexión, usaría una clave maestra por defecto ya almacenada en el código. Una vez obtenida el hash md5 de dicha clave, se crea una cadena de texto con los primeros 5 bytes del fichero a cifrar concatenado con el hash MD5 de la clave maestra, y se utiliza como clave de cifrado el hash MD5 de esta cadena de texto. Como vector de inicialización (IV) para el algoritmo de cifrado utiliza los primeros 8 bytes de la clave.

Estas variantes del ransomware incluyen una peculiaridad que podría utilizarse para recuperar ciertos ficheros, y es que cifra únicamente los primeros 153600 bytes del fichero. Por el momento, el investigador y analista de malware, Michael Gillespie, ha publicado una herramienta que permite descifrar los ficheros cifrados utilizando la clave maestra que incluye por defecto el ransomware. Aun no existe una herramienta que permita el descifrado de ficheros cifrados utilizando las claves proporcionadas por el servidor de control puesto que los atacantes las cambian continuamente.

Cada una de las variantes utiliza un servidor de control diferente y estos servidores suelen estar activos durante un par de días, ya que mientras el servidor de control esté activo es posible obtener la clave de cifrado replicando la misma petición realizada por el malware. Para la obtención de la clave el malware realiza una petición HTTP GET a un fichero get.php y pasa como parámetro una variable pid cuyo valor es el hash MD5 de la dirección MAC del adaptador de red del ordenador (get.php?pid=md5(MAC_ADDRESS)).

Más información:

Fuente:

Herramienta de descifrado:

Hilo de afectados:

Algunos consejos de la OSI para navegar por internet

Siguiendo con el espiritu de recopilar información e informar sobre ciberseguridad en esta entrada hago referencia a una presentación de la OSI (Oficina de Seguridad del Internauta) dependiente del INCIBE (Instituto de CIBErseguridad) junto con la Agencia Española de Protección de Datos donde editan una guía de privacidad y seguridad en internet. De igual forma nos dejan en esta página algunas opciones para securizar nuestras redes sociales.

Si lo deseas, puedes descargar las distintas fichas de las que se compone la guía de manera individual. Elije la temática que más te interese, descárgate la ficha y sé el primero en compartirla con tus contactos.

- FICHA 1: Tus dispositivos almacenan mucha información privada ¿Te habías parado a pensarlo?

- FICHA 2: ¿Por qué son tan importantes las contraseñas?

- FICHA 3: ¿Son suficientes las contraseñas?

- FICHA 4: No esperes a tener un problema para realizar copias de seguridad

- FICHA 5: ¿Será fiable esta página?

- FICHA 6: ¿Tengo obligación de dar mis datos cuando me los piden?

- FICHA 7: ¿Cómo puedo eliminar datos personales que aparecen en los resultados de un buscador?

- FICHA 8: ¿Cómo puedo usar el navegador para que no almacene todos los pasos que doy por Internet?

- FICHA 9: ¿Quién puede ver lo que publico en una red social?

- FICHA 10: Identificando timos y otros riesgos en servicios de mensajería instantánea

- FICHA 11: Toda la información que se publica en Internet ¿es cierta?

- FICHA 12: Phishing: el fraude que intenta robar nuestros datos personales y bancarios

- FICHA 13: ¡Qué le pasa a mi conexión de Internet!

- FICHA 14: Quiero proteger mi correo electrónico

- FICHA 15: ¿Qué tengo que tener en cuenta si guardo mi información personal en la nube?

- FICHA 16: ¿Puedo compartir ficheros por Internet de forma segura?

- FICHA 17: No tengo claro para qué está utilizando mi hijo Internet, ¿qué puedo hacer?

- FICHA 18: ¿Las pulseras y relojes que miden la actividad física son seguros?

Espero que os sea de utilidad.

- « Página anterior

- 1

- …

- 27

- 28

- 29

- 30

- 31

- …

- 42

- Página siguiente »