Desde el INCIBE nos dan unos consejos de como evitar los incidentes de posibles phinsing con ficheros adjuntos, evitar que no caigamos en ellos. Puede ver el consejo entero en este enlace https://www.incibe.es/protege-tu-empresa/blog/evitar-incidentes-relacionados-los-archivos-adjuntos-al-correo

Recomendaciones del CCN para defenderse del cryptojacking.

Artículo del CCN, para evitar que utilicen nuestro ordenador para ‘minar’ criptomonedas sin que lo sepamos.

Artículo del CCN, para evitar que utilicen nuestro ordenador para ‘minar’ criptomonedas sin que lo sepamos.

- Detalles

- Publicado: 22 Octubre 2019

- Estos consejos se encuentran disponibles en la sección de ciberconsejos del portal.

- Este nuevo contenido incluye un informe de buenas prácticas para evitar este tipo de malware, una infografía con información acerca de qué es el cryptojacking y un vídeo divulgativo sobre esta amenaza.

- A través de este material, que se suma a otra serie de ciberconsejos disponibles en la web, el CCN continua con su objetivo de divulgar buenos hábitos en el uso de las nuevas tecnologías y concienciar acerca de los riesgos asociados a estas.

El Centro Criptológico Nacional (CCN) continúa difundiendo buenas prácticas para hacer un uso seguro de la tecnología. En esta ocasión, se suman al contenido ya disponible en la sección de ‘ciberconsejos’ del portal una serie de recomendaciones para evitar los riesgos del cryotojacking. Esta práctica consiste en el uso ilegítimo de un dispositivo electrónico, sin el consentimiento ni conocimiento del usuario, por parte de criminales para minar criptomonedas.

En este nuevo apartado se incluye un informe de buenas prácticas para hacer frente a este tipo de malware, una infografía con información acerca de qué es el cryptojacking y un vídeo divulgativo sobre esta amenaza. En el informe que el CCN pone a disposición de los usuarios se encuentra un decálogo básico de seguridad con las siguientes recomendaciones:

- Deshabilitar JavaScript en los navegadores

- Tener actualizado el antivirus y utilizar cortafuegos personales para bloquear conexiones sospechosas

- Mantener al día las actualizaciones del sistema operativo, así como del software instalado

- Aplicar los filtros antispam en el correo para evitar phishing

- Monitorizar el uso de recursos por el sistema y estudiar el uso de la CPU

- Elegir un par de usuario y contraseña robusto

- No descargar ni instalar aplicaciones de sitios no oficiales

- Mantener actualizada una lista negra de páginas que usan cryptominers (uso de extensiones NoCoin o Minerblock)

- Mantener visibles las extensiones de los archivos

- Concienciación y educación (adopción de buenas prácticas por parte de los usuarios)

La sección de ciberconsejos, que se irá actualizando con nuevo contenido de utilidad para los usuarios, tiene como objetivo principal concienciar sobre el uso responsable de las Tecnologías de la Información y la Comunicación (TIC). De esta forma, el CCN demuestra su firme apuesta por promover una cultura de la ciberseguridad.

CCN-CERT (22/10/2019)

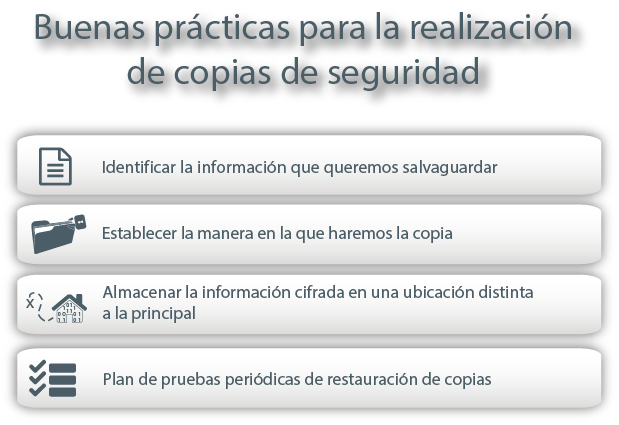

La importacia de las copias de seguridad o backup.

Hoy os dejo un artículo del INCIBE sobre la importacia de hacer copias de seguridad, es antiguo pero está de plena actualidad, muy util para protegerse de un posible Ransomware.

Hoy os dejo un artículo del INCIBE sobre la importacia de hacer copias de seguridad, es antiguo pero está de plena actualidad, muy util para protegerse de un posible Ransomware.

Podeis encontrar utilidades gratuitas de seguridad en la OSI en este enlace.

Si quereis saber como hacer copias de seguridad en:

Recuerda el dia mundial del backup es el 31 de marzo.

Este es un extracto del artículo del INCIBE:

Principales tipos de backup

Hablando de forma sencilla, existen tres principales tipos de backup:

-

Completos

El backup completo, también conocido como backup normal, copia y almacena todos los ítems seleccionados por el usuario y los marca como archivos que pasaron por backup. En general, es el primer backup al cual los sistemas son sometidos.

-

Diferenciales

El backup diferencial, tiene la función de copiar archivos creados o alterados desde el último backup completo o incremental, pero no marca los ítems como archivos que pasaron por backup. Para restaurar, es necesario el último backup diferencial y el último backup normal.

-

Incrementales

El backup incremental, copia los archivos creados o alterados desde el último backup normal o incremental, y los marca como archivos que pasaron por backup. Así, la restauración es hecha con el último conjunto de backup normal y de todos los conjuntos de backups incrementales. Es el más rápido entre los tipos de backup, pero recuperar los datos puede tardar.

Conoce a fondo qué es el phishing

Aquí os dejo un enlace de la Oficina de Seguridad del Internauta (OSI) para que aprendais a detectar un Phising y saber de que se trata. Sigue este enlace.

Aquí os dejo un enlace de la Oficina de Seguridad del Internauta (OSI) para que aprendais a detectar un Phising y saber de que se trata. Sigue este enlace.

Tambien tenéis esta artículo en INCIBE con un decálogo antiphising, o cuestiones que debes tener en cuenta.

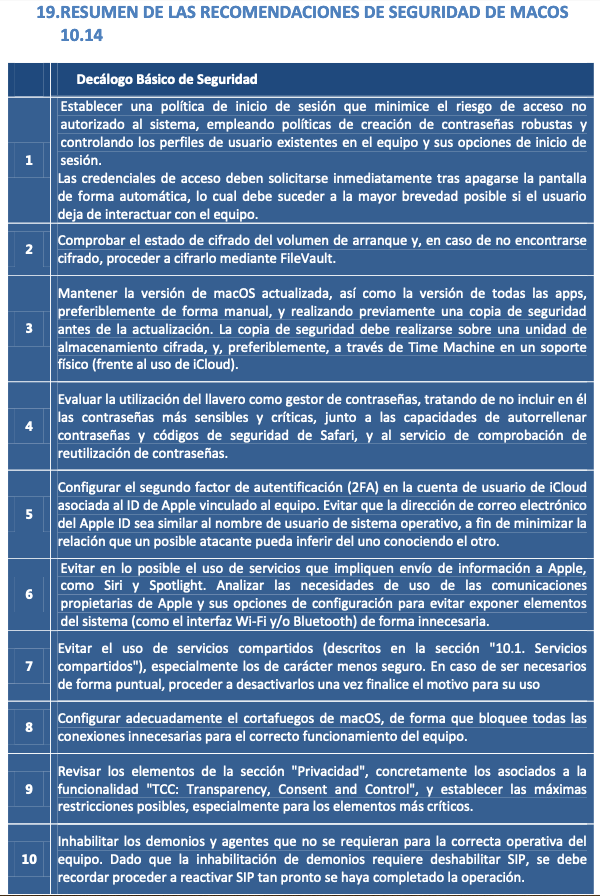

Publicada la Guía práctica de seguridad de macOS 10.14 Mojave

|

Publicado el:

|

Para seguir con la noticia puede hacer aquí.